Los archivos legislativos en la era de la información

>> martes, 18 de agosto de 2020

Organiza Congreso local capacitación web “Los archivos legislativos en la era de la información”

Organiza Congreso local capacitación web “Los archivos legislativos en la era de la información”

Resolución de 6 de agosto de 2020, de la Subsecretaría, por la que se aprueban los calendarios de conservación de las series comunes de gestión jurídico-administrativa, asesoramiento jurídico y elaboración de disposiciones generales.

Nº de Disposición: BOE-A-2020-9843|Boletín Oficial: 222|Fecha Disposición: 2020-08-06|Fecha Publicación: 2020-08-18|Órgano Emisor: Ministerio de Industria, Comercio y TurismoEsto es lo que puedes hacer con la carpeta AppData de Windows

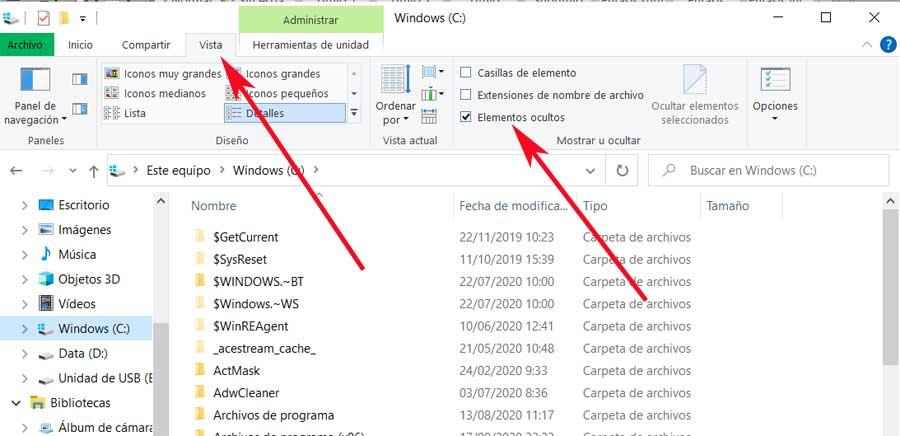

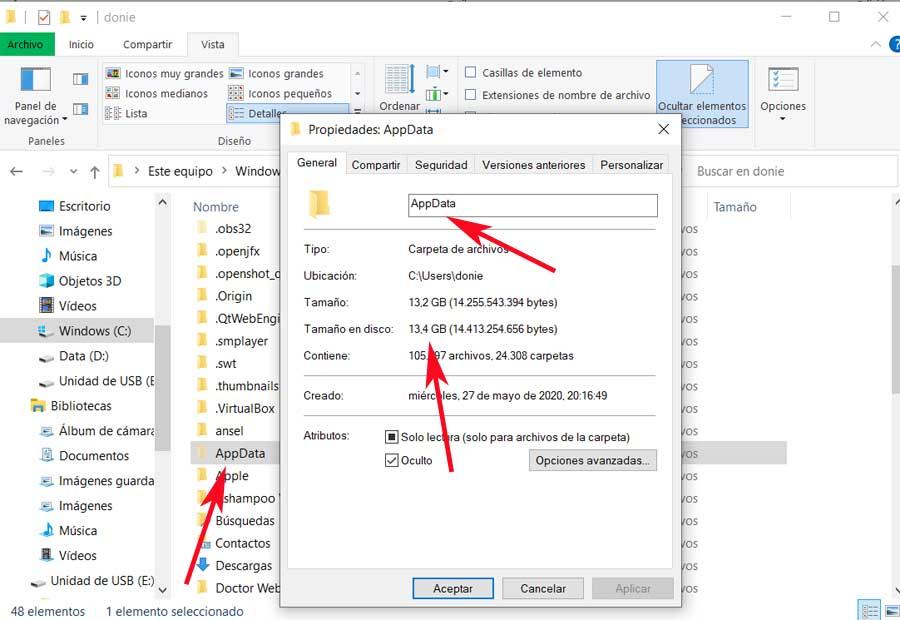

Pues bien, es entonces que para poder echar un vistazo a la carpeta a la que os hacemos mención, nos tenemos que situar en una ruta de disco del sistema. En concreto nos referimos a la ruta C:UsersNOMBRE_USUARIO. Aquí, con un tono un poco más tenue al tratarse de una carpeta oculta del sistema, nos encontramos con la mencionada AppData. Si echamos un vistazo a sus propiedades, veremos que lo habitual es que ocupe bastantes gigas de espacio en disco. Esto nos puede llevar a la duda de qué hacer con ella, si deberíamos eliminarla.

Pues bien, llegados a este punto os diremos que eso no es lo más recomendable en este caso. La principal razón de todo ello es que en realidad Windows utiliza la carpeta AppData para almacenar la configuración de las aplicaciones instaladas en el sistema. Por tanto y como os podréis imaginar, en un principio la mantiene oculta para que no se pueda acceder a ella.

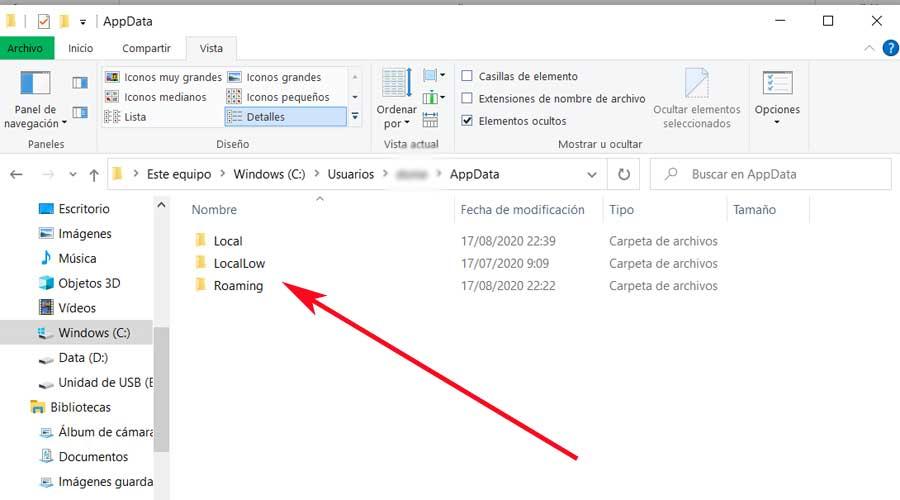

Pues bien, como os decimos, una vez la tenemos a la vista y a pesar de los gigas que ocupa, no os recomendamos modificarla. La principal razón de ello es que las aplicaciones que tenemos instaladas en Windows y que usamos a diario, podrían verse afectadas. De hecho si accedemos al interior de la misma, en seguida veremos que contiene en tres carpetas. Estas se llaman , Local, LocalLow y Roaming y las mismas almacenan toda la información sobre la configuración de las aplicaciones instaladas en el equipo, como os comentamos.

Pues bien, para que nos hagamos una idea de la utilidad e importancia de su contenido, decir que en la carpeta Local se guarda la información asociada a un único equipo. Esto se traduce en que desde aquí no se podrán llevar a cabo trabajos de sincronización de datos con otros equipos.

Así, aquí mismo se almacenan archivos de gran tamaño que contienen la cache de aplicaciones y configuraciones del propio desarrollador de los programas instalados.

Cambiando de tercio, si nos centramos en la carpeta llamada LocalLow, lo primero que os diremos es que es muy similar a la anteriormente mencionada Local. Sin embargo el contenido almacenado en esta, está más enfocado a aplicaciones que se ejecutan con ciertas medidas de seguridad.

Con esto lo que os queremos decir es que aquí se guardar los datos correspondientes a programas que se ejecutan en modo protegido. Es por ello que estos tan solo tendrán acceso a esta carpeta, más que nada por temas relacionados con la seguridad.

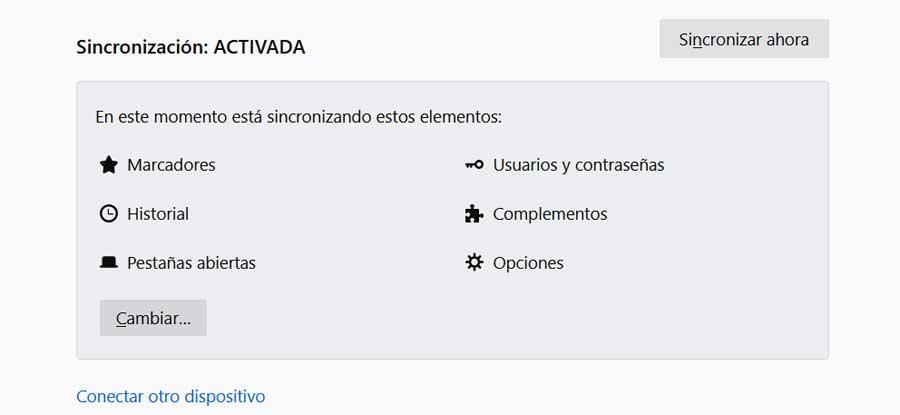

Y la tercera en discordia, la carpeta Roaming, guarda la configuración de ciertas aplicaciones más relacionado con el sector online. Por tanto aquí entran en juego programas tales como los navegadores de Internet. Así, en esta ubicación precisamente es donde vamos a encontrar los marcadores, historial de navegación y otra información relativa a las cuentas de usuario que creamos en cada software de este tipo.

De este modo y en una única carpeta, dispondremos de toda la configuración y datos necesarios al cambiar de PC, por ejemplo, o para exportar lo mismos. Del mismo modo, en determinadas ocasiones todo esto nos será de utilidad a la hora de hacer copias de seguridad de los datos de algunos programas.

Pero claro, para llevar a cabo este tipo de tareas, debemos tener mucho cuidado para no dañar a los programas de origen instalados. Al mismo tiempo, a la hora de eliminar contenidos de las ubicaciones de disco comentadas, os recomendamos saber bien lo que hacemos para que todo ello no perjudique más adelante al funcionamiento del propio Windows.

Mejores herramientas gratuitas de informática forense

https://www.redeszone.net/

© Free Blogger Templates Autumn Leaves by Ourblogtemplates.com 2008

Back to TOP